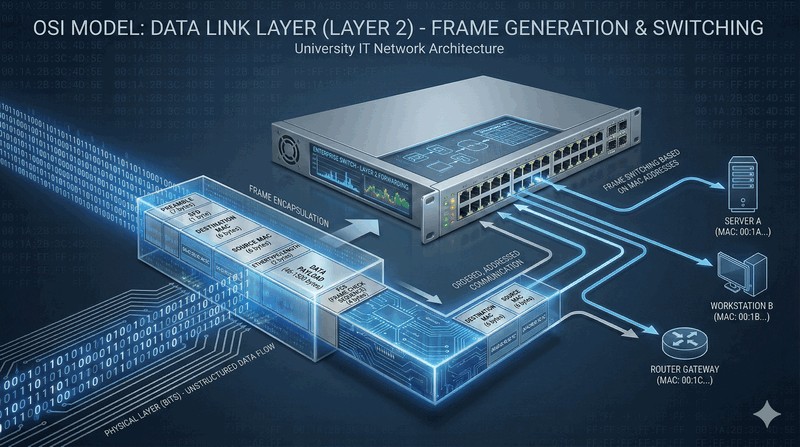

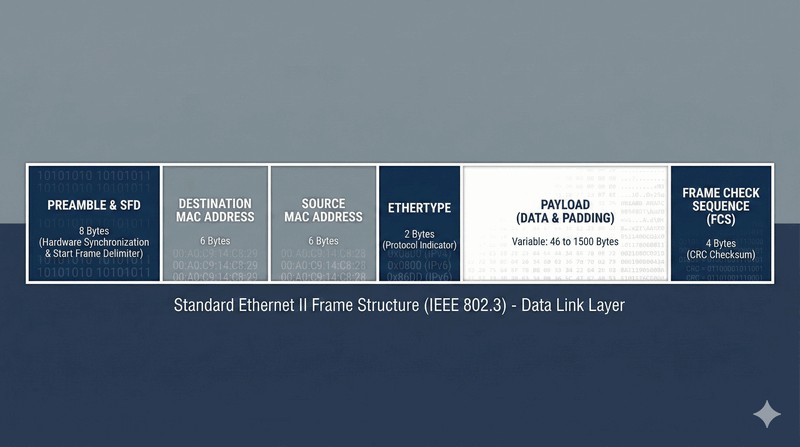

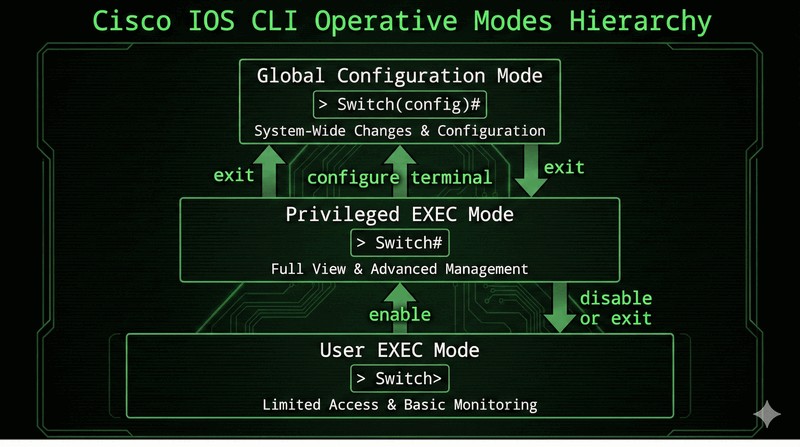

Dzień dobry. Do tej pory mówiliśmy o kablach i bitach (warstwa fizyczna). Dziś wchodzimy na poziom

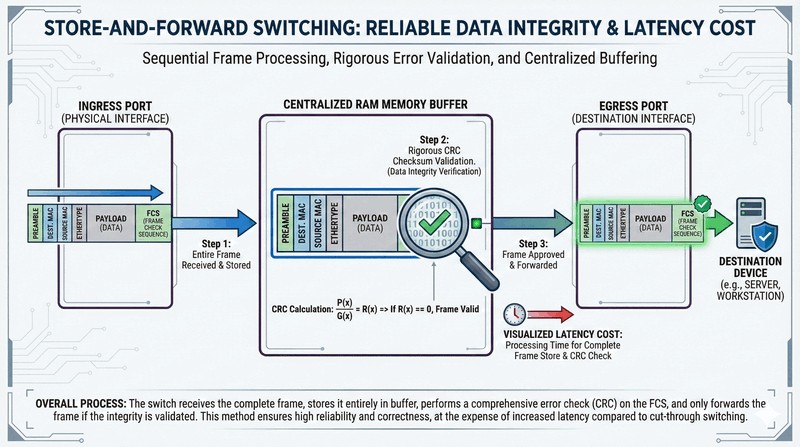

wyżej: do warstwy łącza danych (ang. Data Link Layer). To tutaj bity zamieniają się w logiczne ramki,

a chaos elektryczny ustępuje miejsca uporządkowanej komunikacji adresowanej. Poznamy najważniejsze

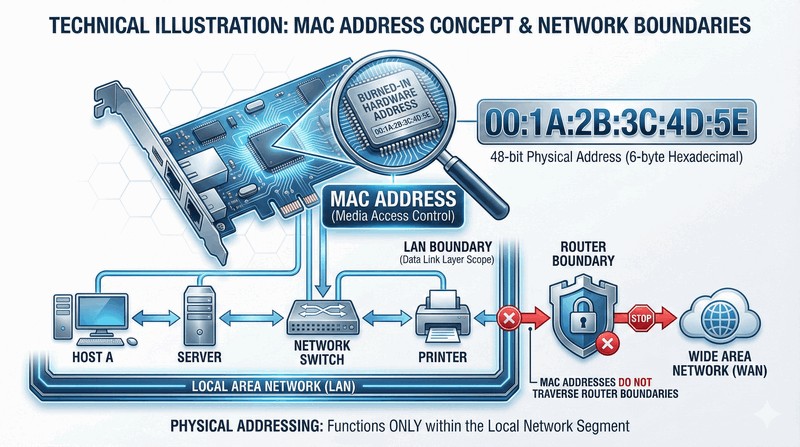

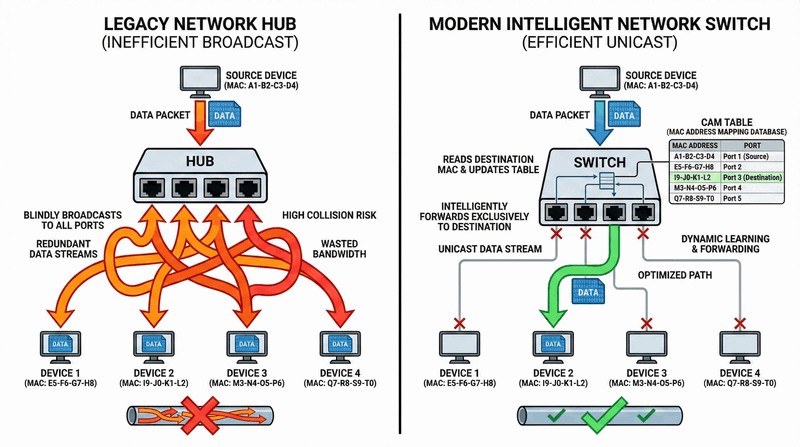

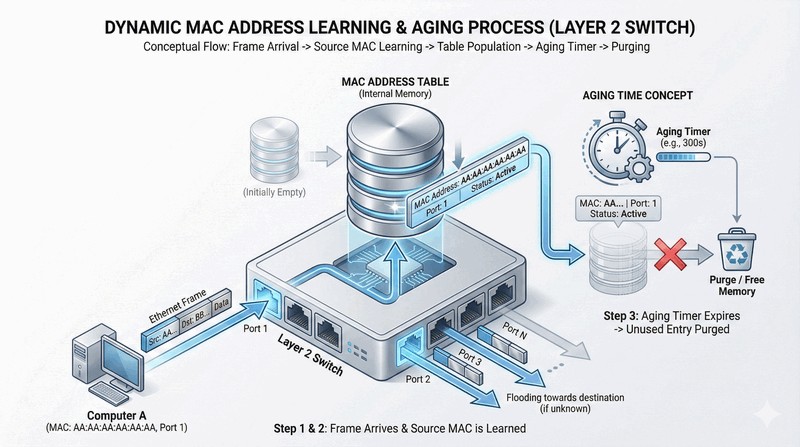

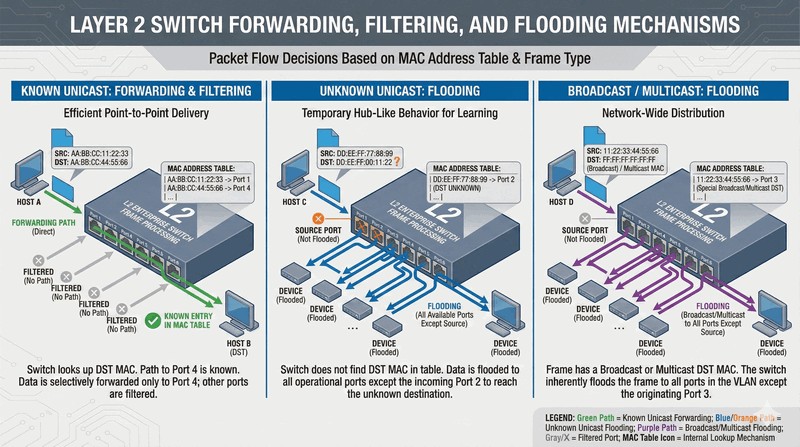

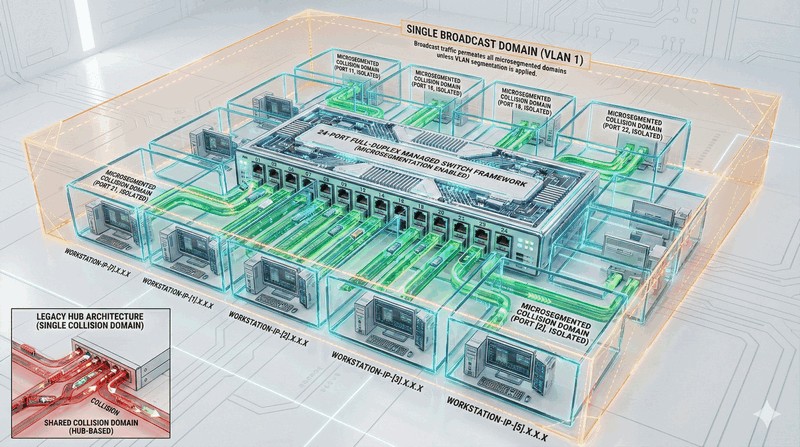

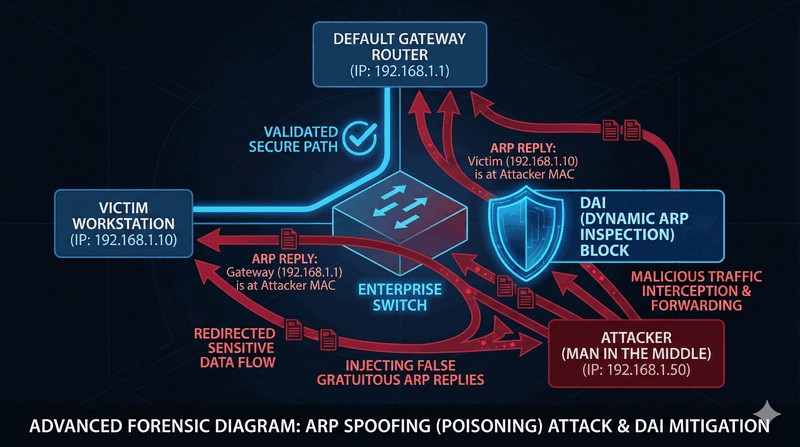

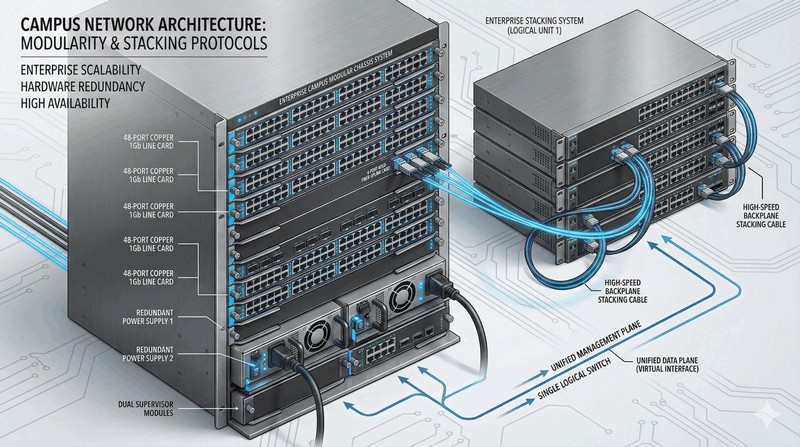

urządzenie w sieci LAN – Przełącznik (ang. Switch), który inteligentnie kieruje ruchem. Dowiemy się,

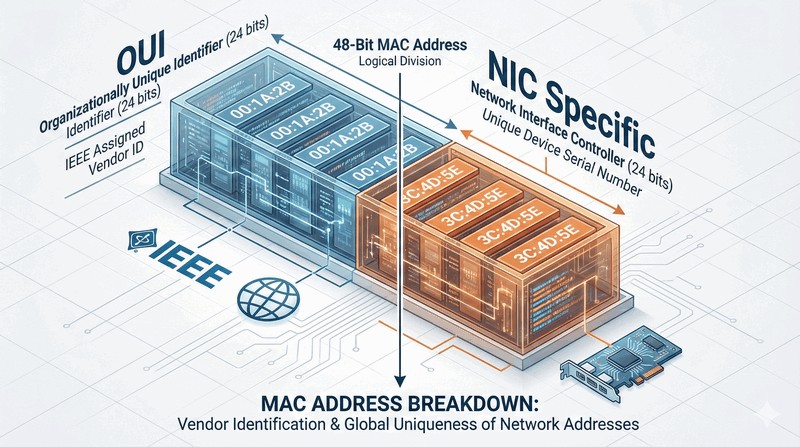

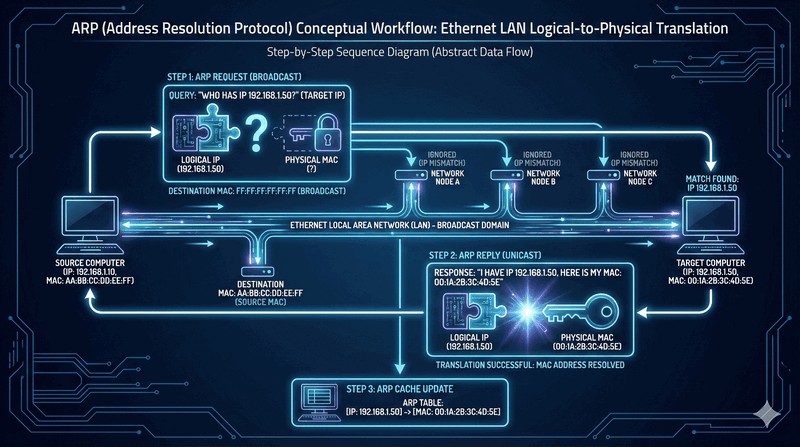

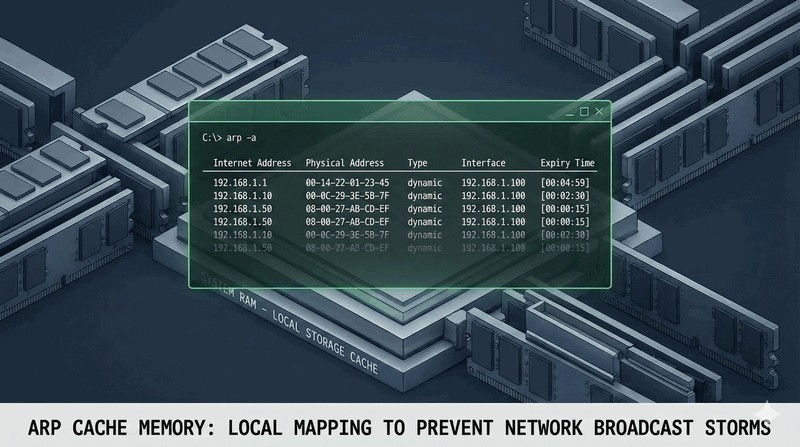

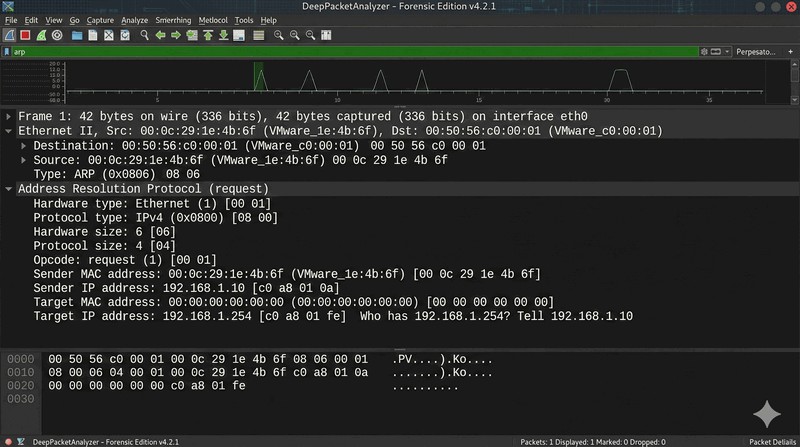

dlaczego każde urządzenie sieciowe ma unikalny numer MAC i jak komputer "tłumaczy" znane wam adresy IP

na te dziwne ciągi szesnastkowe. Zapraszam do świata decyzyjnego, gdzie każda mikrosekunda ma znaczenie

dla wydajności sieci.