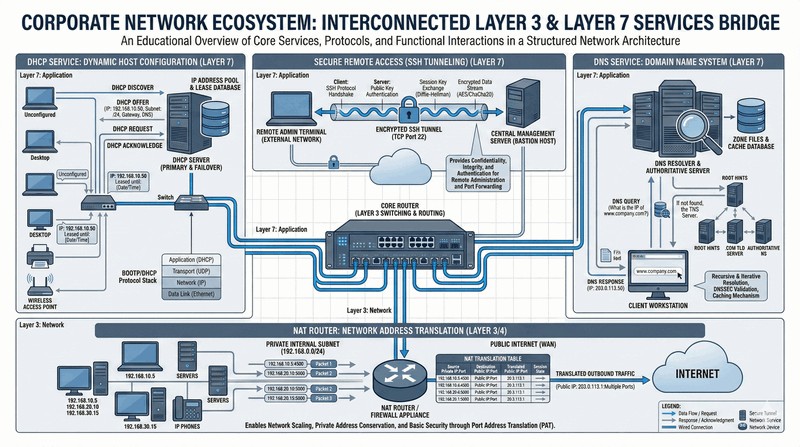

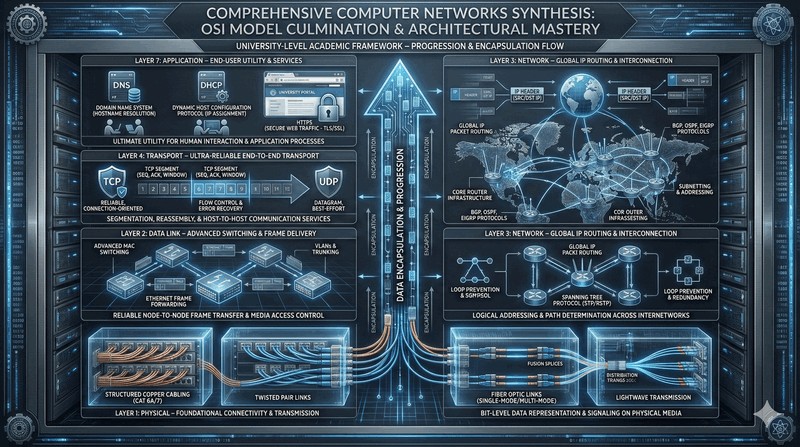

Dzień dobry. Dotarliśmy do końca naszego cyklu. Mamy już zbudowaną infrastrukturę fizyczną (kable),

działające przełączniki (L2) i routing IP (L3). Ale sieć sama w sobie jest tylko medium – celem jest

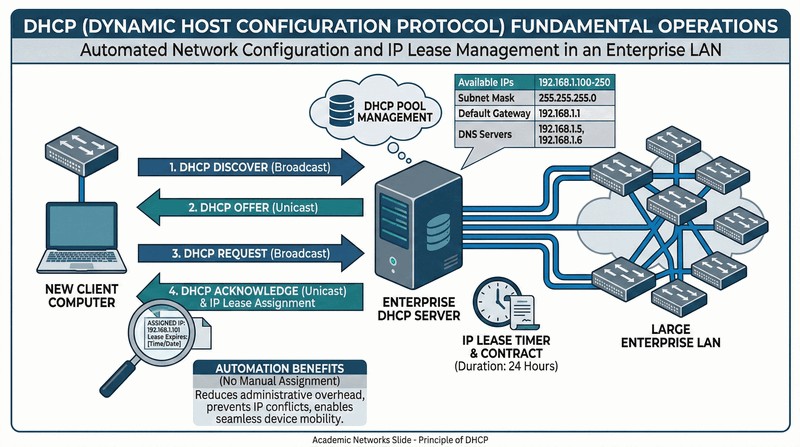

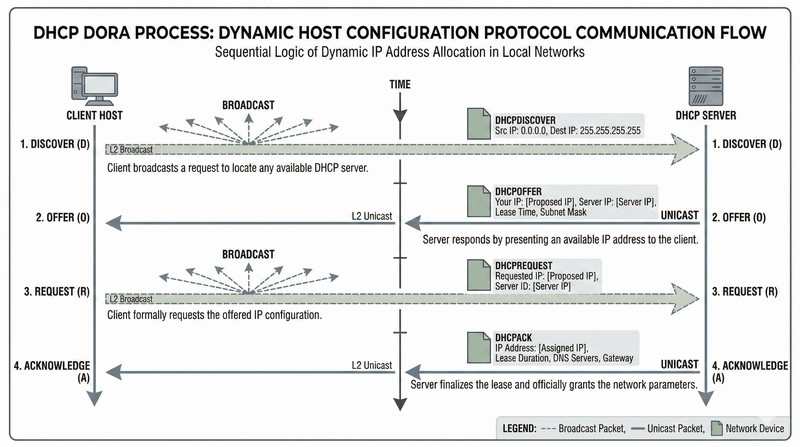

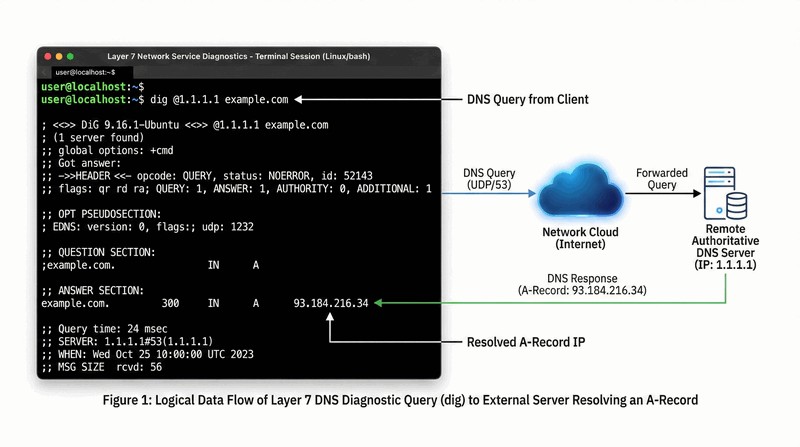

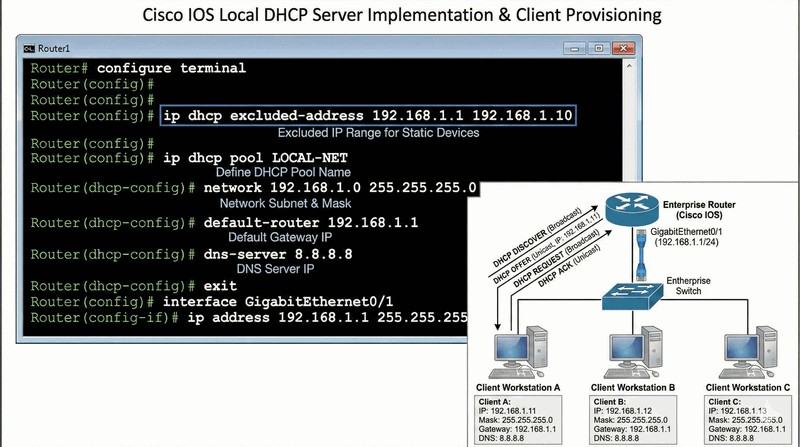

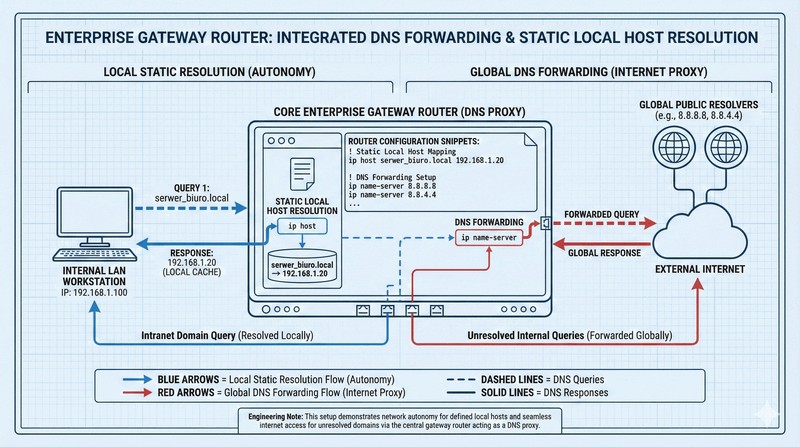

dostarczenie usług. Dziś dowiemy się, jak to się dzieje, że komputer sam "wie", jaki ma mieć adres IP

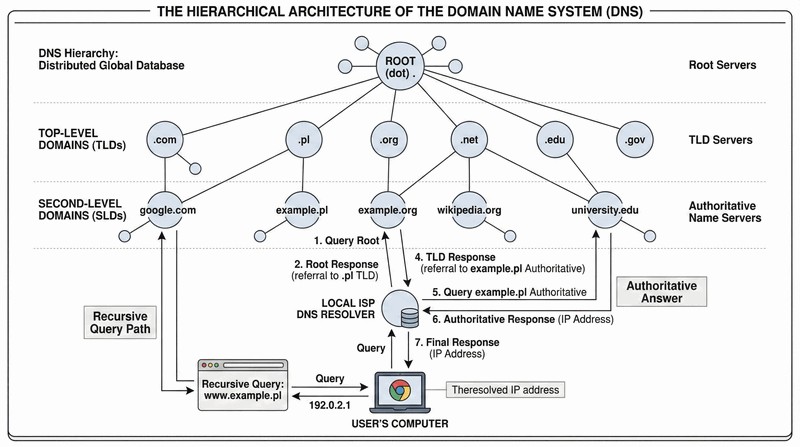

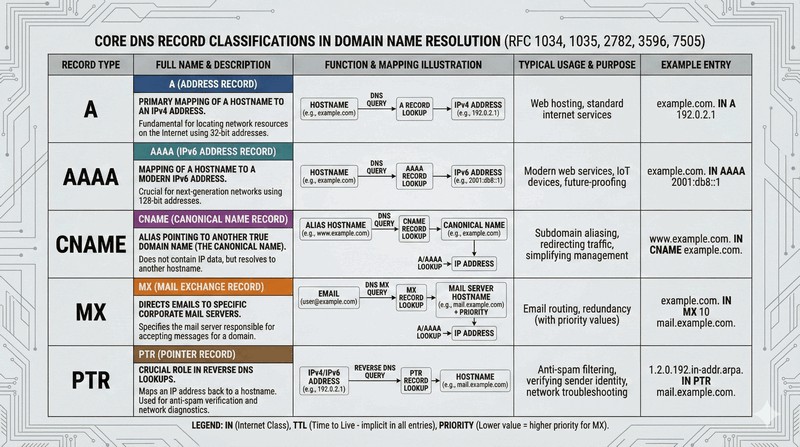

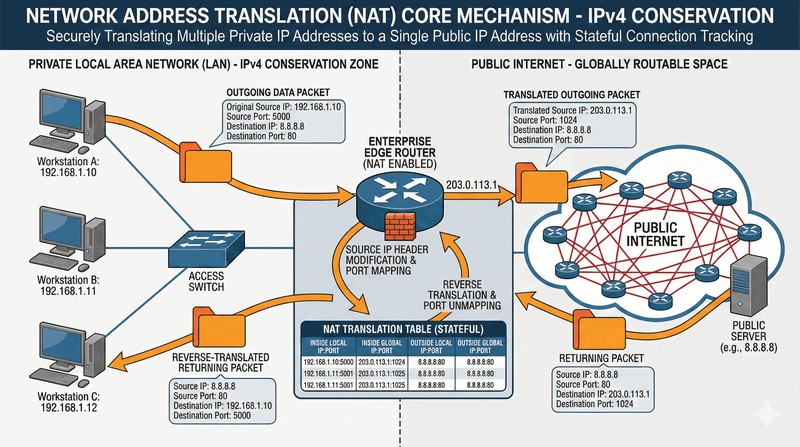

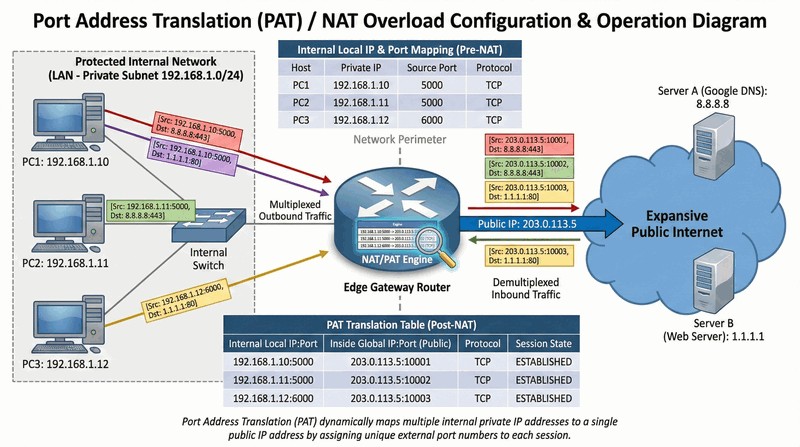

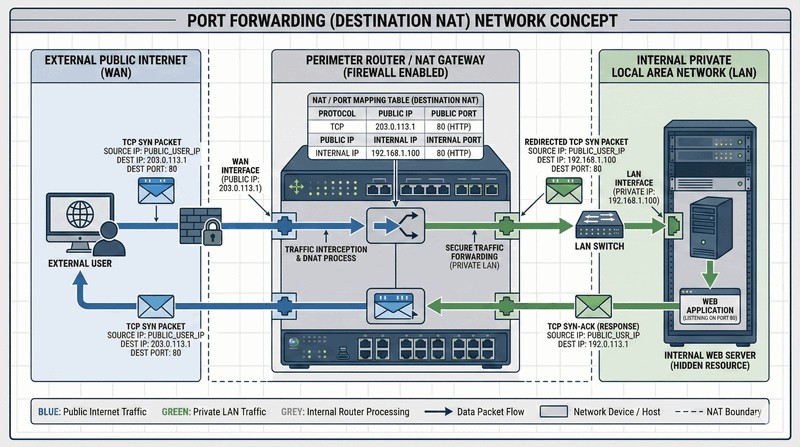

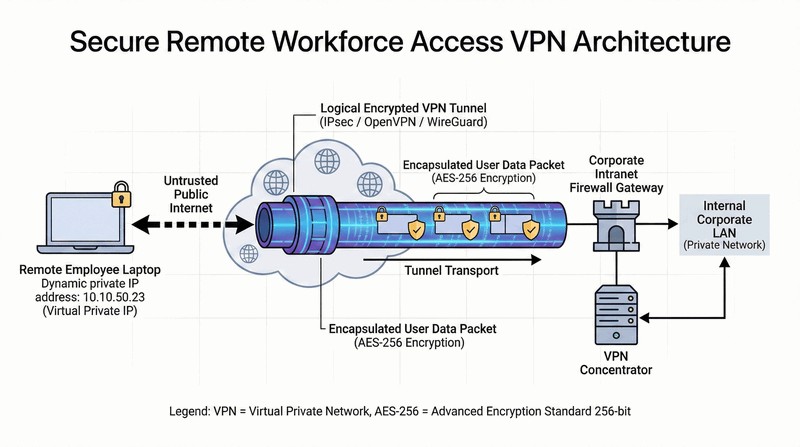

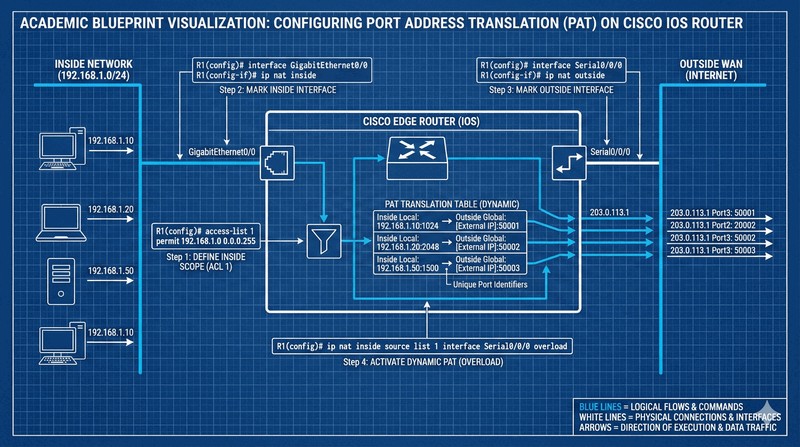

(DHCP), jak zamienia "google.com" na cyfry (DNS) i jak wiele komputerów w firmie może korzystać z

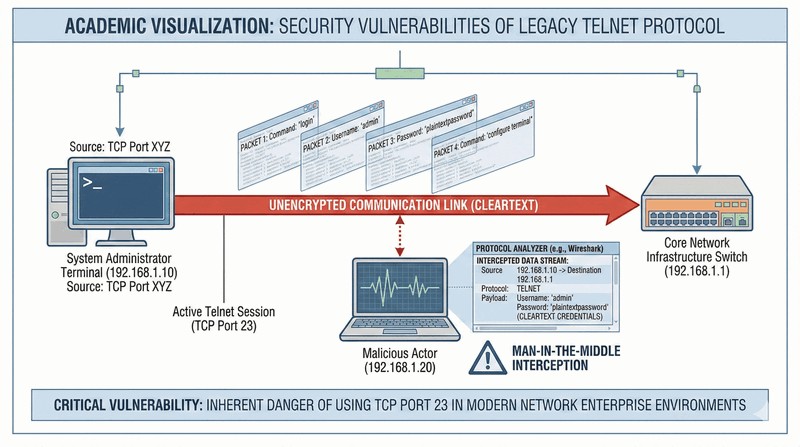

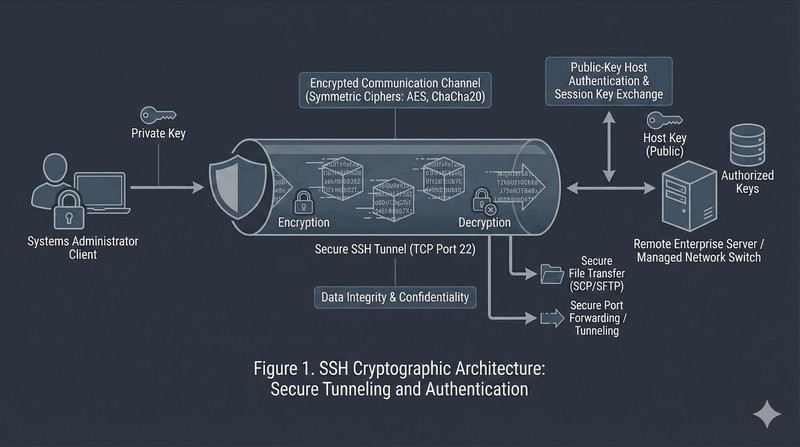

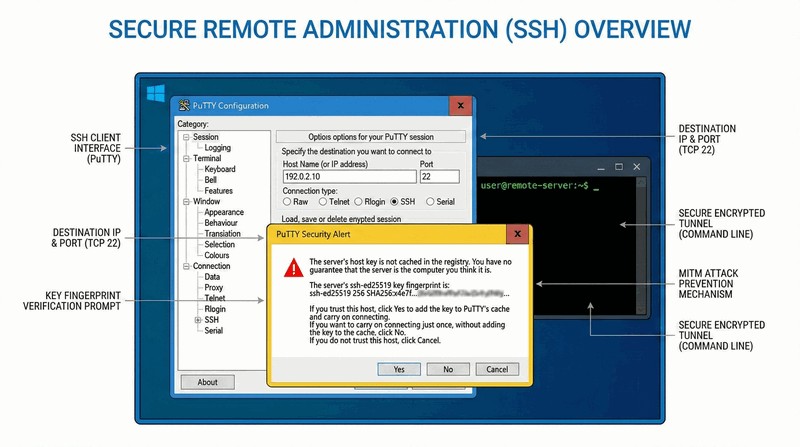

jednego publicznego adresu IP (NAT). Na koniec, jako przyszli administratorzy, nauczycie się bezpiecznie

logować do serwerów znajdujących się na drugim końcu świata (SSH).