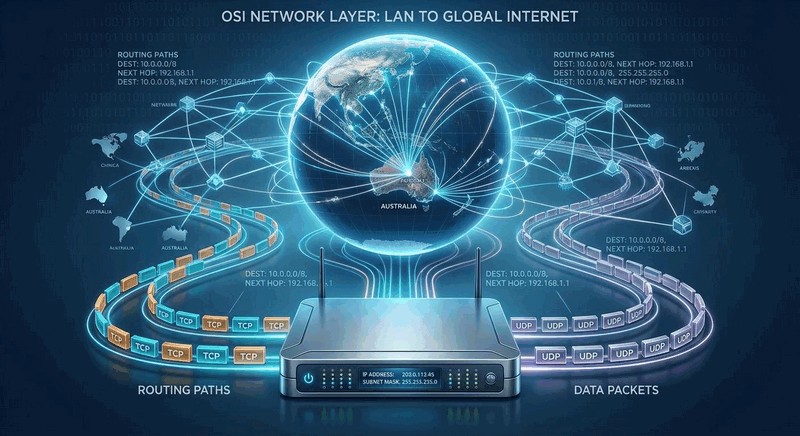

Szanowni Państwo, wkraczamy na teren "prawdziwego" Internetu. Wcześniej mówiliśmy o kablach

i przełącznikach (LAN), które pozwalają na komunikację w obrębie jednego pokoju lub budynku. Dziś

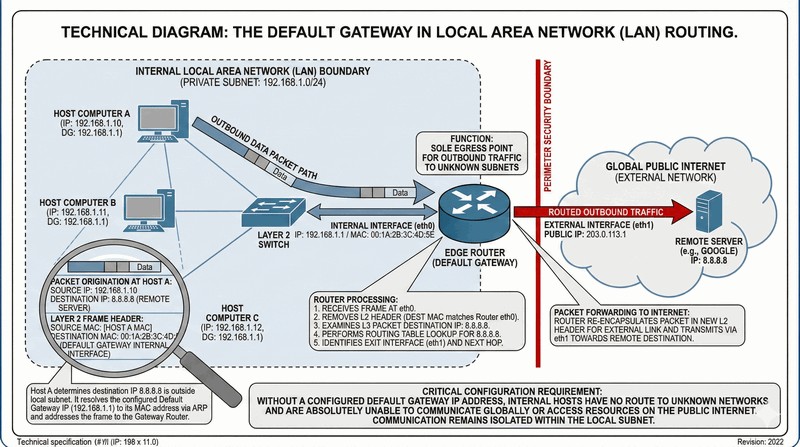

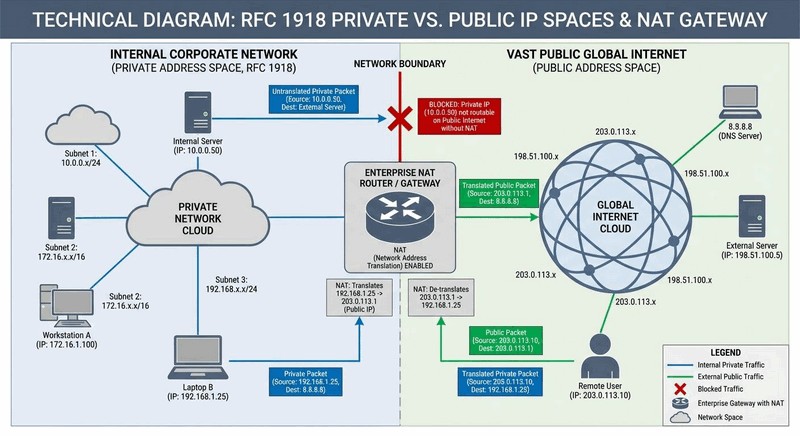

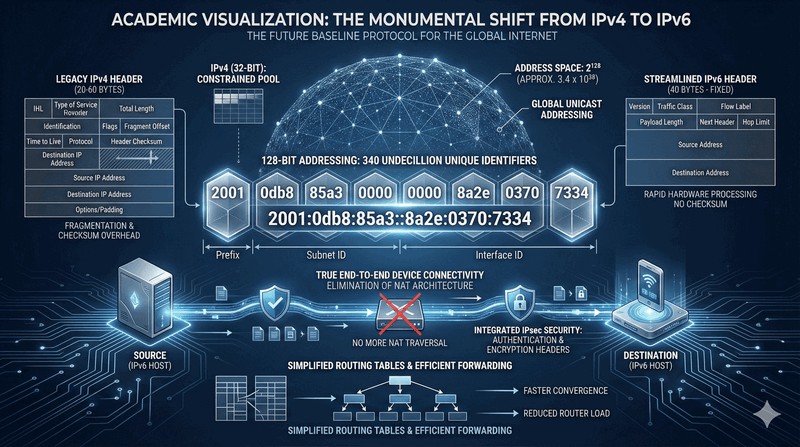

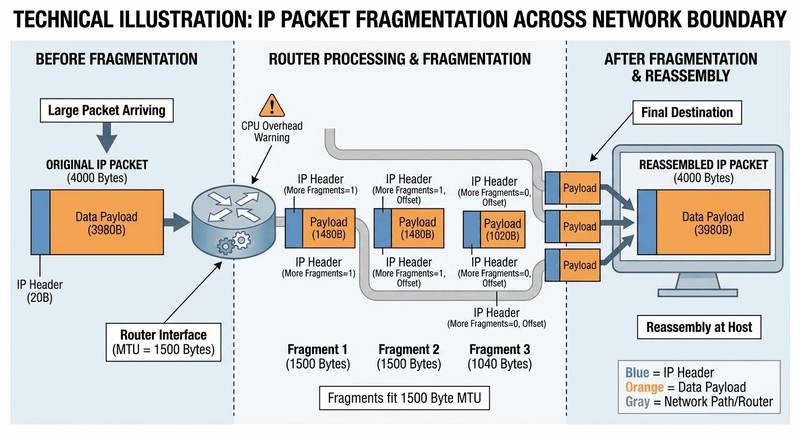

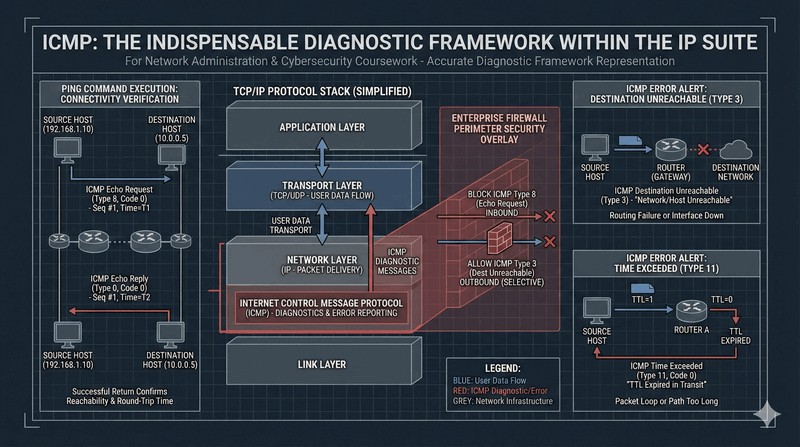

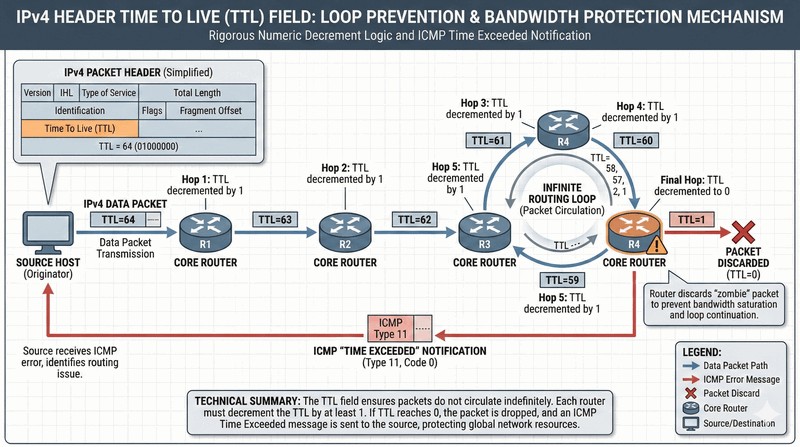

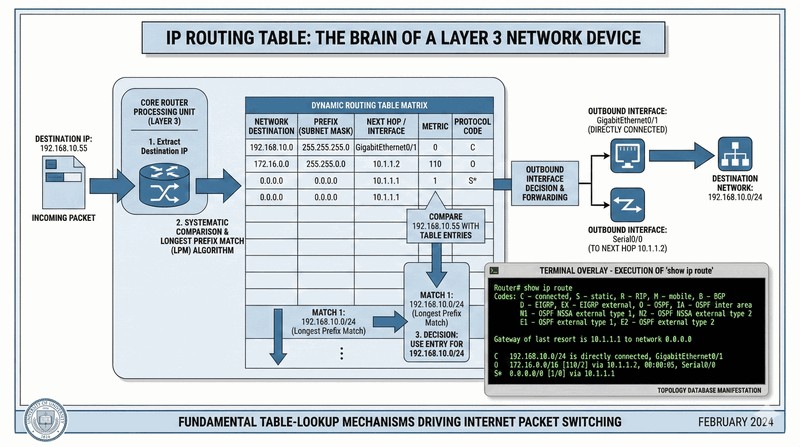

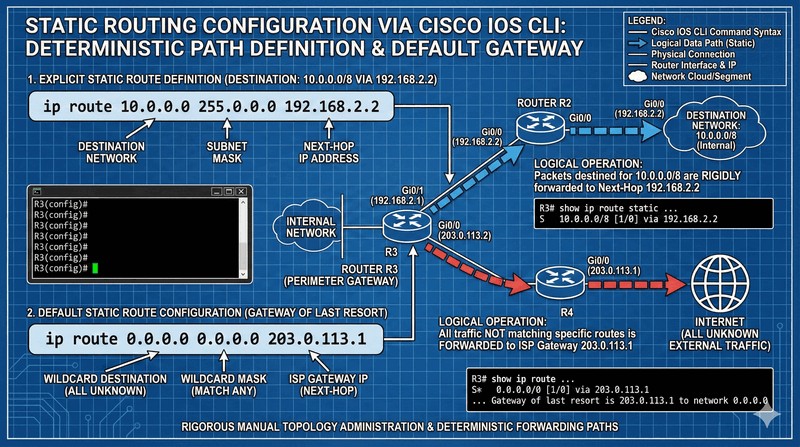

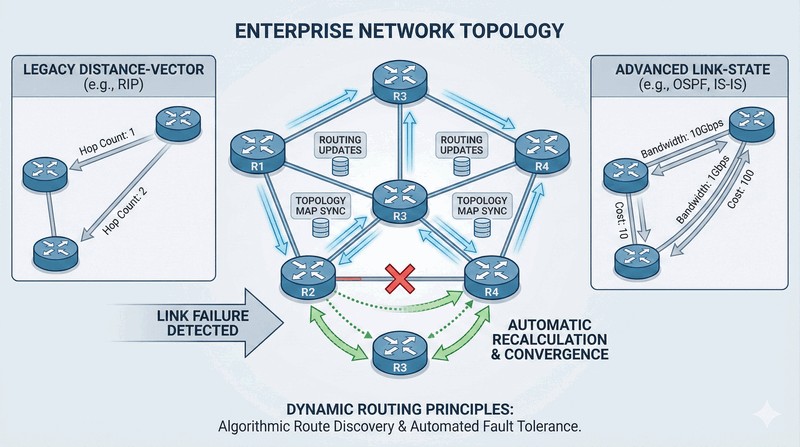

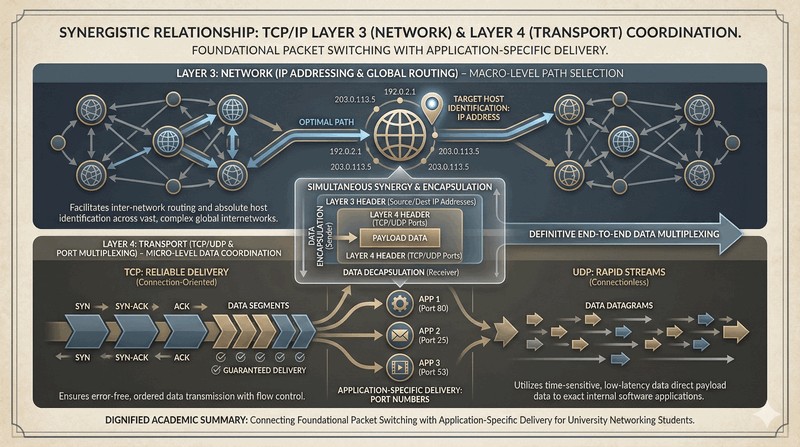

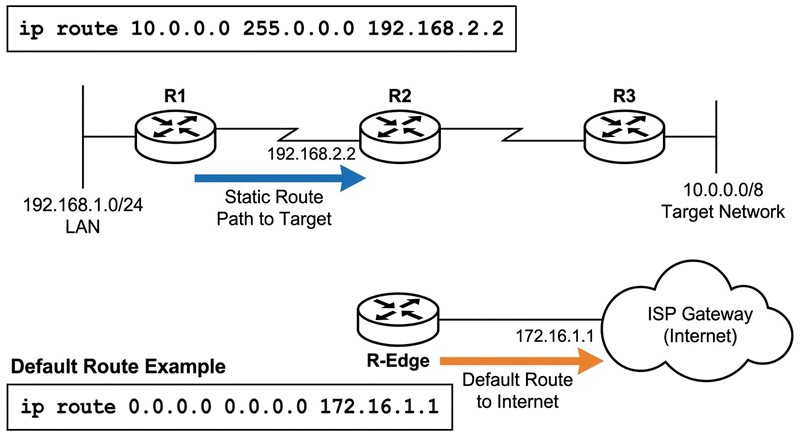

poznamy Warstwę 3 (Warstwa Sieciowa, ang. Network Layer) modelu OSI, która łączy te lokalne wyspy

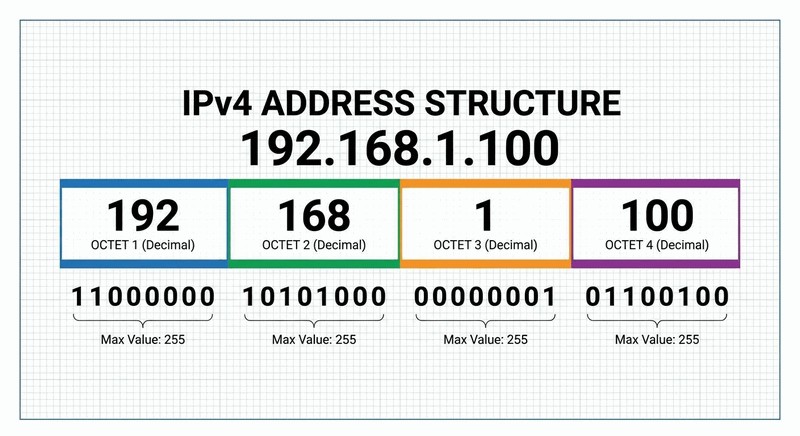

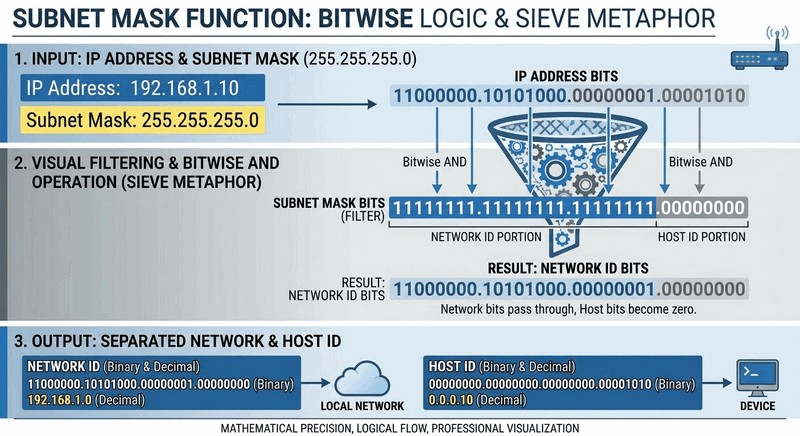

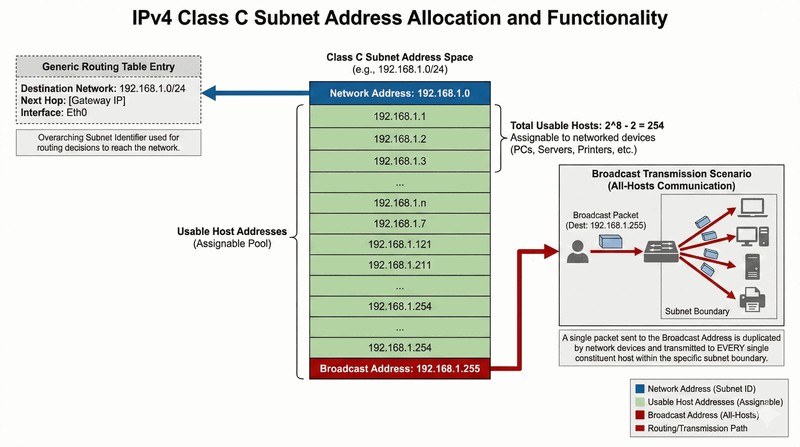

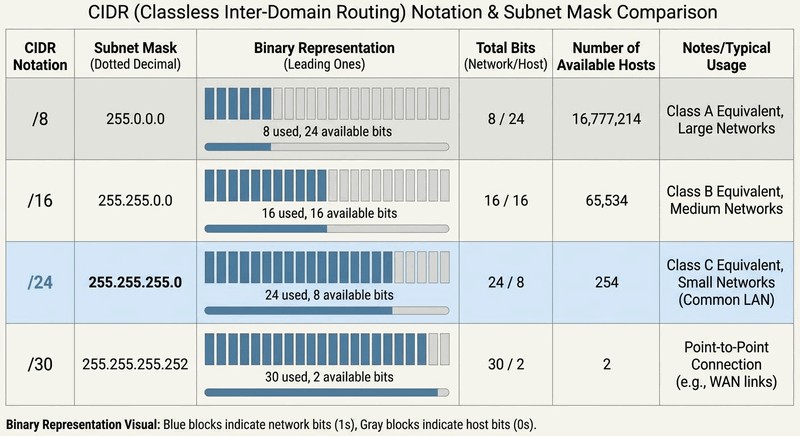

w globalny archipelag. Dowiesz się, jak zbudowany jest adres IP, dlaczego maska podsieci jest tak ważna

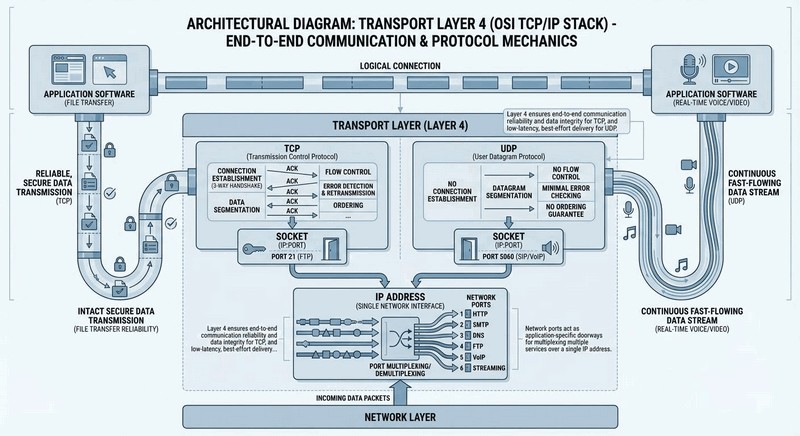

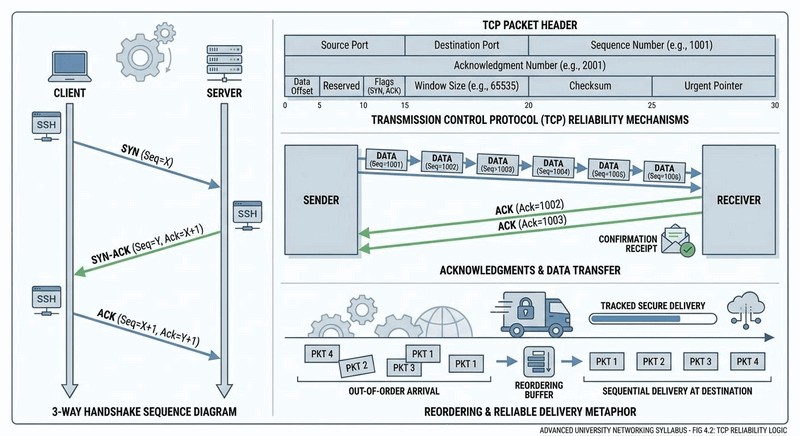

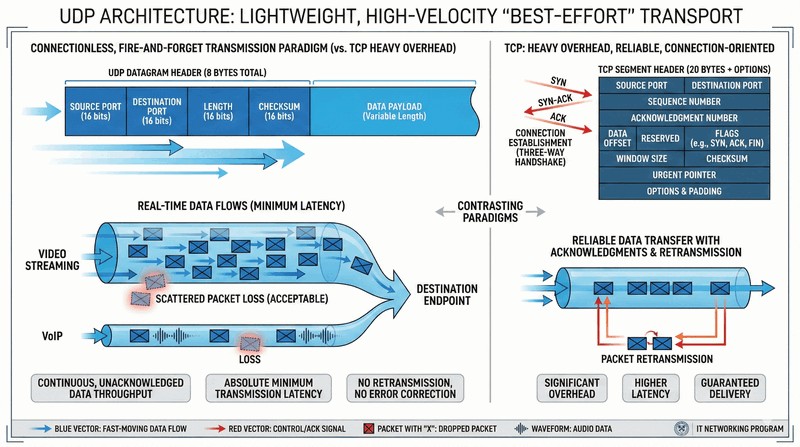

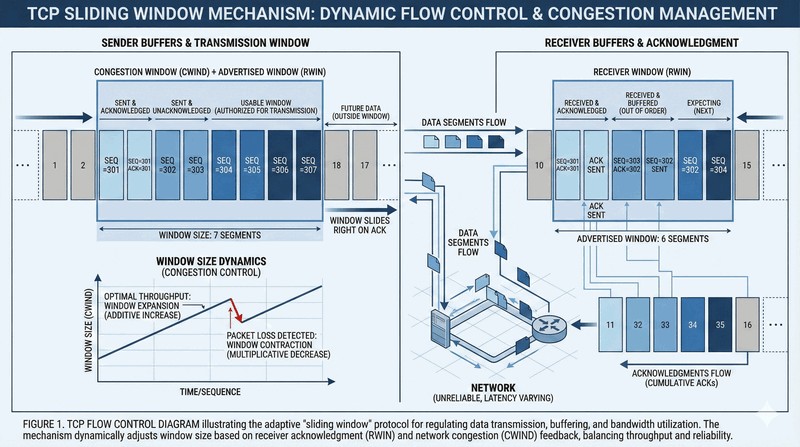

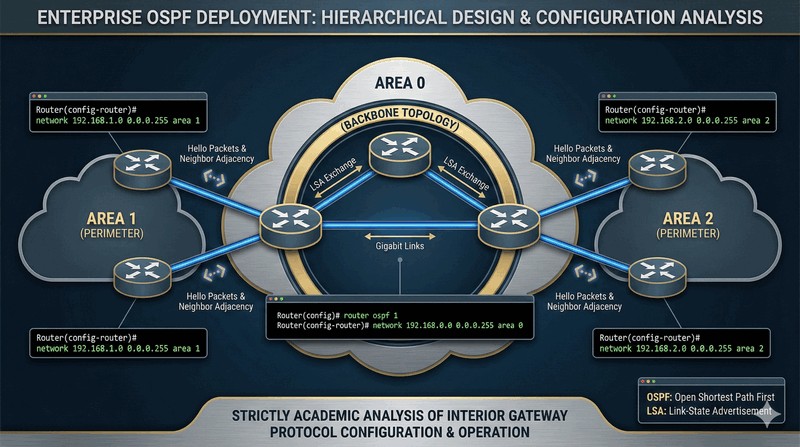

i jak routery decydują o trasie twojego e-maila do Australii. Poruszymy też temat Warstwy 4

(Transportowej), czyli wyjaśnimy, dlaczego gry online używają UDP, a bankowość internetowa TCP.